Page 29 -

P. 29

powershell.exe -NoP -NonI -W Hidden -Exec Bypass -Command "& {Import-Module

[파워셸 스크립트 파일 이름과 경로]; [파라미터]}"

책에서는 base64로 인코딩된 파워셸 스크립트를 사용한다. 파워셸 스크립트를 인

코딩하려면 다음과 같이 실행한다. 이렇게 실행하면 침투할 때 꽤 직관적으로 파워

셸을 사용할 수 있을 것이다.

powershell.exe -NoP -NonI -W Hidden -Exec Bypass -enc [Base64 코드]

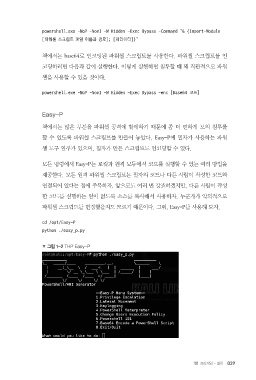

Easy-P

책에서는 많은 부분을 파워셸 공격에 할애하기 때문에 좀 더 편하게 모의 침투를

할 수 있도록 파워셸 스크립트를 만들어 놓았다. Easy-P에 필자가 사용하는 파워

셸 도구 일부가 있으며, 필자가 만든 스크립트도 인코딩할 수 있다.

모든 명령에서 Easy-P는 로컬과 원격 모두에서 코드를 실행할 수 있는 여러 방법을

제공한다. 모든 원격 파워셸 스크립트는 필자의 코드나 다른 사람이 작성한 코드와

연결되어 있다는 점에 주목하자. 앞으로도 여러 번 강조하겠지만, 다른 사람이 작성

한 코드를 실행하는 일이 없도록 소스를 복사해서 사용하자. 누군가가 악의적으로

파워셸 스크립트를 변경했을지도 모르기 때문이다. 그럼, Easy-P를 사용해 보자.

cd /opt/Easy-P

python ./easy_p.py

▼ 그림 1-2 THP Easy-P

1장 프리게임 - 설치 039

해커 플레이북 2(본문)4차.indd 39 2015-12-11 오후 8:44:53